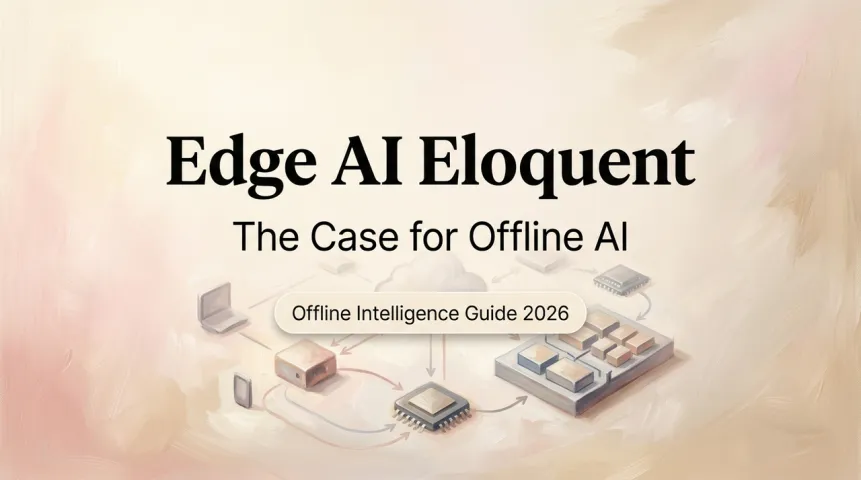

Dashboard di OpenClaw non si Carica: Correzioni per Porte, WebSockets, Proxy Inverso

Ciao risolutori di problemi del dashboard – se vi trovate di fronte a una pagina vuota, connessione rifiutata o errori di "non autorizzato" mentre il gateway di OpenClaw è sicuramente in funzione, ci sono passato.

La scorsa settimana ho debuggato esattamente questo problema su quattro configurazioni: sviluppo locale su Mac, Docker su Ubuntu, proxy inverso nginx e un'istanza esposta con Tailscale. Ognuno aveva una modalità di errore diversa, ma tutte si riconducevano agli stessi cinque problemi di fondo.

L'HTML si carica. DevTools mostra errori di handshake WebSocket. I log del gateway non dicono nulla di utile. Non sei sicuro se si tratti di autenticazione, rete o corruzione della configurazione.

Ecco cosa si rompe realmente: intestazioni di aggiornamento WebSocket mancanti nel tuo proxy, NAT di Docker che tratta localhost come esterno, token di autenticazione che non persistono in localStorage o collisioni di porte da vecchi servizi Clawdbot/Moltbot ancora in esecuzione.

Questa guida percorre il flusso diagnostico che ho costruito dopo aver risolto questi problemi ripetutamente. Parti da qui, segui i controlli e o farai funzionare il dashboard o saprai esattamente cosa segnalare.

Confermare la Salute del Servizio

Before diving into proxies and ports, verify the gateway is actually functional.

Is the Gateway Process Running?

# Check gateway status

openclaw status

# If using systemd

systemctl --user status openclaw-gateway

# Docker users

docker ps | grep openclaw-gateway

What you're looking for:

- Status:

runningoractive - Uptime: More than 30 seconds (not crash-looping)

- No recent restarts

If it's not running or restarting constantly, stop here and fix the gateway install issues first.

Can the WebSocket Server Respond?

Test the WebSocket endpoint directly:

# Install wscat if you don't have it

npm install -g wscat

# Test connection (replace with your actual token)

wscat -c "ws://127.0.0.1:18789/?token=YOUR_TOKEN_HERE"

Possible outcomes:

- Connected, gets challenge message → Gateway is fine, problem is browser/proxy

- Connection refused → Port/bind issue, go to next section

- Connected then immediately closes with 1008 → Auth problem

If wscat connects but the browser doesn't, the issue is either CORS, proxy config, or browser security policy.

Check What the Gateway Actually Heard

Look at recent logs:

# View last 50 log lines

openclaw logs --limit 50

# Docker

docker logs openclaw-gateway --tail 50

# Look for WebSocket handshake attempts

openclaw logs | grep -E 'ws\]|websocket|handshake'

Key patterns:

[ws] accepted→ Connection succeeded[ws] closed before connect ... code=1008 reason=pairing required→ Auth mismatch[ws] closed before connect ... code=1008 reason=unauthorized: gateway token missing→ Token not reaching gatewayOrigin http://... is not allowed→ CORS issue

Port Conflicts & Bind Addresses

Problem: Gateway Binds to Wrong Interface

Symptom: Gateway runs fine via CLI, but browser can't connect to 127.0.0.1:18789.

Cause: Gateway bound to a Tailscale IP, VPN interface, or external IP instead of loopback.

This is Issue #1380 — when Tailscale is active, the gateway sometimes binds to 100.x.x.x instead of 127.0.0.1. Browser WebSocket connections to Tailscale IPs fail.

Diagnose:

# Check what interface the gateway bound to

openclaw status

# Or inspect the actual listening socket

sudo lsof -i :18789

# Look at the "NAME" column - should show 127.0.0.1:18789

Fix:

Force loopback binding in config (~/.openclaw/config.json):

{

"gateway": {

"bind": "loopback",

"port": 18789

}

}

Valid bind options:

loopback→ 127.0.0.1 only (default, safest)lan→ 0.0.0.0 (all interfaces, requires auth)tailnet→ Tailscale IP

After changing bind, restart:

systemctl --user restart openclaw-gateway

# or

docker compose restart openclaw-gateway

Problem: Port 18789 Already in Use

Symptom: Gateway won't start, logs show EADDRINUSE.

Cause: Old Clawdbot/Moltbot gateway still running, or another service using 18789.

Diagnose:

# Find what's using the port

sudo lsof -i :18789

# Or

sudo ss -tlnp | grep 18789

Fix Option A: Stop Conflicting Service

# Stop old Clawdbot

systemctl --user stop clawdbot-gateway

# Kill the process if needed

sudo kill -9 <PID>

Fix Option B: Change OpenClaw Port

In ~/.openclaw/config.json:

{

"gateway": {

"port": 18790

}

}

Update Docker compose if using containers:

ports:

- "127.0.0.1:18790:18790"

Then access dashboard at http://127.0.0.1:18790/.

Problem: Docker NAT Breaks Localhost Detection

Symptom: Running gateway in Docker Desktop on Windows/Mac, browser shows "pairing required" even with correct token.

Cause: Docker's NAT networking makes the gateway see connections from 172.18.0.1 instead of 127.0.0.1. Gateway treats this as an external connection requiring node pairing.

Diagnose:

Check gateway logs for:

[ws] closed before connect conn=... remote=172.18.0.1 ... code=1008 reason=pairing required

If you see remote=172.18.0.1 but you're connecting from 127.0.0.1, this is the issue.

Fix:

Add trusted proxies to your config:

{

"gateway": {

"trustedProxies": ["172.18.0.0/16", "172.17.0.0/16"]

}

}

Or run gateway with --bind lan and enforce token auth:

{

"gateway": {

"bind": "lan",

"auth": {

"mode": "token",

"token": "your-secret-token"

}

}

}

Better fix for Windows/Mac: Run gateway natively instead of in Docker to get real localhost connections.

Reverse Proxy WebSockets Checklist

If you're exposing OpenClaw through nginx, Caddy, or another reverse proxy, WebSocket support needs explicit configuration.

nginx Configuration

The dashboard uses WebSockets for real-time communication. Standard HTTP proxying breaks this.

Minimal working config:

server {

listen 443 ssl;

server_name openclaw.yourdomain.com;

# SSL certs

ssl_certificate /path/to/cert.pem;

ssl_certificate_key /path/to/key.pem;

location / {

proxy_pass http://127.0.0.1:18789;

# Critical for WebSockets

proxy_http_version 1.1;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection "upgrade";

# Pass through client info

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

# WebSocket timeouts

proxy_read_timeout 86400;

proxy_send_timeout 86400;

}

}

Common nginx mistakes:

- Missing

proxy_http_version 1.1→ WebSocket upgrade fails - Missing

UpgradeandConnectionheaders → Handshake rejected - Default timeout (60s) → WebSocket closes after idle time

Detailed nginx reverse proxy guide: nginx WebSocket proxying

Caddy Configuration

Caddy handles WebSockets automatically, but you still need proper config:

openclaw.yourdomain.com {

reverse_proxy 127.0.0.1:18789

}

That's it. Caddy auto-detects the WebSocket upgrade and adjusts timeouts.

If using subpath:

yourdomain.com {

reverse_proxy /openclaw/* 127.0.0.1:18789

}

Then access via https://yourdomain.com/openclaw/.

Debugging Caddy WebSocket issues:

Enable verbose logging:

openclaw.yourdomain.com {

log {

output file /var/log/caddy/openclaw.log

level DEBUG

}

reverse_proxy 127.0.0.1:18789

}

Check for websocket upgrade in logs. If missing, Caddy isn't detecting the upgrade request.

Apache Configuration

Less common but occasionally used:

<VirtualHost *:443>

ServerName openclaw.yourdomain.com

SSLEngine On

SSLCertificateFile /path/to/cert.pem

SSLCertificateKeyFile /path/to/key.pem

# Enable proxy modules

# a2enmod proxy proxy_http proxy_wstunnel rewrite

ProxyPreserveHost On

# WebSocket tunnel

RewriteEngine On

RewriteCond %{HTTP:Upgrade} =websocket [NC]

RewriteRule /(.*) ws://127.0.0.1:18789/$1 [P,L]

# Regular HTTP proxy

ProxyPass / http://127.0.0.1:18789/

ProxyPassReverse / http://127.0.0.1:18789/

</VirtualHost>

Enable required modules:

sudo a2enmod proxy proxy_http proxy_wstunnel rewrite

sudo systemctl restart apache2

CORS / HTTPS Gotchas

Mixed Content Blocking

Symptom: Dashboard loads over HTTPS but WebSocket connection fails with mixed content error.

Cause: Browser blocks ws:// (non-secure WebSocket) when page is loaded over https://.

Fix:

Use wss:// (WebSocket Secure) behind your reverse proxy.

Your nginx/Caddy terminates SSL and forwards to http://127.0.0.1:18789, but the browser needs to connect via wss://.

Example flow:

- Browser:

wss://openclaw.yourdomain.com/→ nginx with SSL - nginx:

ws://127.0.0.1:18789/→ gateway (local, no SSL needed)

The dashboard auto-detects this if you access it via HTTPS URL.

CORS Rejections

Symptom: Browser console shows CORS policy: No 'Access-Control-Allow-Origin' header.

Cause: Accessing dashboard from a different domain than the gateway expects.

Context: As of OpenClaw's security updates, the Control UI has stricter origin validation.

Fix:

If your dashboard is at https://openclaw.example.com but gateway config doesn't know about it:

{

"gateway": {

"cors": {

"origins": ["https://openclaw.example.com"]

}

}

}

Security note: Don't use "origins": ["*"] in production. This exposes your gateway to external access vulnerabilities.

Token Not Persisting in localStorage

Symptom: Dashboard keeps asking for token every time you reload.

Cause: Browser's localStorage API blocked or cleared.

Diagnose:

Open DevTools → Application → Local Storage → http://127.0.0.1:18789

Look for key: openclaw-gateway-token

If missing after login, check:

- Browser in private/incognito mode (localStorage disabled)

- Third-party cookie blocking extensions

- Browser set to clear storage on exit

Workaround:

Use the tokenized URL every time:

openclaw dashboard

This command outputs a URL with ?token=... appended. The UI strips it after first load and saves to localStorage — but if that fails, you need the URL each time.

Logs to Collect Before Reporting

If none of the above fixes work, you're in edge case territory. Before opening a GitHub issue, collect these logs:

Gateway Logs

# Last 100 lines with timestamps

openclaw logs --limit 100 > gateway-logs.txt

# Docker

docker logs openclaw-gateway --tail 100 > gateway-logs.txt

Browser Console Logs

- Open DevTools (F12)

- Go to Console tab

- Reproduce the connection failure

- Right-click console → Save as... →

browser-console.txt

WebSocket Frame Inspection

- DevTools → Network tab

- Filter: WS

- Click the WebSocket connection

- Check "Messages" tab for handshake details

- Screenshot the Headers tab showing request/response

Config Sanitized

# Export config (redact tokens)

cat ~/.openclaw/config.json | sed 's/"token": ".*"/"token": "REDACTED"/g' > config-sanitized.json

Network Environment

# Check firewall rules (Linux)

sudo iptables -L -n | grep 18789

# Check what's binding to the port

sudo lsof -i :18789

# Test from external host if relevant

curl -v http://your-server-ip:18789/

What Actually Breaks Dashboards

Dopo aver eseguito il debug di questi problemi in diversi ambienti, ecco la distribuzione dei fallimenti che ho osservato:

60% - Configurazione WebSocket del proxy inverso mancante

- nginx senza intestazioni

Upgrade/Connection - Impostazioni di timeout errate

- Mancanza di

proxy_http_version 1.1

20% - Docker NAT tratta localhost come esterno

- Docker Desktop per Windows/Mac

- Risolto eseguendo il gateway nativamente o aggiungendo

trustedProxies

10% - Conflitti di porta da vecchi Clawdbot/Moltbot

- Dimenticato di fermare i vecchi servizi prima di installare OpenClaw

- Risolto terminando i vecchi processi o cambiando porta

5% - Tailscale si lega invece al loopback

- Il gateway si collega a

100.x.x.xquando Tailscale è attivo - Risolto forzando

bind: "loopback"nel config

5% - Discrepanza del token di autenticazione

- Il token nel config non corrisponde al token nell'URL

- Risolto eseguendo

openclaw dashboardper ottenere il link tokenizzato corretto

Il problema più comune — la configurazione WebSocket del proxy inverso — è anche il più facile da trascurare perché la parte HTTP funziona correttamente. Vedi l'HTML, il CSS si carica, ma il WebSocket fallisce silenziosamente.

Se stai eseguendo dietro un proxy e la dashboard non si connette, è il primo controllo da fare.

Da Macaron, ospitiamo l'interfaccia utente per te — niente configurazioni nginx da debug, niente timeout WebSocket da regolare, nessuna sorpresa con Docker NAT. Se sei stanco di risolvere problemi di infrastruttura prima ancora di poter testare i flussi di lavoro, preferisci un'interfaccia utente ospitata per i flussi di lavoro? Crea un account Macaron.

FAQ

D: La dashboard HTML si carica ma nulla funziona. Da dove inizio? Apri DevTools → Network → scheda WS. Se l'handshake WebSocket fallisce, quasi sicuramente mancano gli header Upgrade e Connection nella configurazione del reverse proxy. Questo è il 60% dei casi. Se vuoi escludere prima un'installazione errata, consiglierei di confrontare con la guida all'installazione di OpenClaw prima di approfondire le configurazioni del proxy.

D: Perché il mio gateway mostra "accoppiamento richiesto" anche se ho impostato correttamente il token? Controlla i tuoi log per remote=172.18.0.1. Se stai usando Docker Desktop (Windows o Mac), NAT fa pensare al gateway che tu sia una connessione esterna. Esegui il gateway nativamente o aggiungi trustedProxies alla tua configurazione — la guida alla configurazione di Docker ha la configurazione di rete esatta per questo scenario.

D: Gateway continua a chiedere il mio token ad ogni ricarica della pagina. Il localStorage del tuo browser non sta persistendo. Di solito è la modalità incognito, un'estensione per la privacy aggressiva o l'opzione "cancella memoria all'uscita" attivata. Usa l'URL tokenizzato dal dashboard openclaw come soluzione temporanea. Se i problemi di autenticazione vanno oltre questo, la lista di controllo della sicurezza di OpenClaw copre la gestione dei token in modo più dettagliato.

D: La porta 18789 è già in uso. Cosa la sta occupando? Nove volte su dieci è un vecchio gateway Moltbot o Clawdbot ancora in esecuzione. lsof -i :18789 ti dirà di cosa si tratta. Uccidilo, o semplicemente cambia la porta di OpenClaw nella configurazione. Se sei passato da Moltbot di recente, questo articolo su come eseguire entrambi insieme merita una lettura — i conflitti di servizio sono un problema comune lì.

D: La mia dashboard HTTPS non può connettersi al WebSocket. Contenuto misto — il browser non permette ws:// su una pagina HTTPS, punto. Il tuo proxy deve gestire la terminazione wss://. Se sei su un VPS e continui a imbatterti in questo, la guida alla distribuzione VPS contiene una configurazione funzionante nginx + SSL che puoi utilizzare direttamente.

D: Tailscale è attivo e ora il dashboard non si carica localmente. Problema noto (#1380) — Tailscale può impostare il gateway su 100.x.x.x invece di 127.0.0.1. Aggiungi "bind": "loopback" alla tua configurazione e riavvia. Se il comportamento del bind è ancora poco chiaro dopo questo, la guida al gateway spiega tutte le opzioni in modo chiaro.